ClaudeCodeは、2025年から企業での導入が一気に広がりました。しかしその裏では、ClaudeCodeを起点にした事故や悪用事例が立て続けに報告されています。

驚くのは、その事故の多くが「こんな操作で?」と思うほど日常的な行為で起きている点です。ドキュメントを要約しただけ。GitHubにコメントを書かれただけ。信頼していた外部接続用のサーバが後から悪性化しただけ。ふだん何気なくやっている動作が、情報漏洩の入り口になっています。

本記事では、ClaudeCodeの代表的なセキュリティ事故事例5件を「何が起きたか / なぜ起きたか / この失敗から学べる教訓(筆者の意見)」の3段構成でご紹介します。ぜひ最後までご覧ください。

Walkersでは「開発ノウハウがない」「最大限に効率よく開発を進めたい」企業さまに、事業を成功に導くClaudeCodeによる開発支援を行っています。⇒開発支援サービスの概要はこちら

執筆者:山口 鳳汰

累計100万PV以上のAI・ノーコード専門メディアの編集長。

アプリ開発の電子書籍を3冊出版し、1冊はAmazonベストセラーを獲得。

その他、受託開発や教育など多数のノーコード事業に参画している。

運営会社:株式会社Walkers

AI・ノーコード専門の開発会社。

300件以上の開発/制作実績、200件以上の企業様を支援。

マーケティングやUI/UXと掛け合わせたサービス開発を得意としている。

執筆者:山口 鳳汰

累計100万PV以上のAI・ノーコード専門メディアの編集長。

アプリ開発の電子書籍を3冊出版し、1冊はAmazonベストセラーを獲得。

運営会社:株式会社Walkers

AI・ノーコード専門の開発会社。

これまでに300件以上の開発/制作実績、200件以上の企業様を支援。

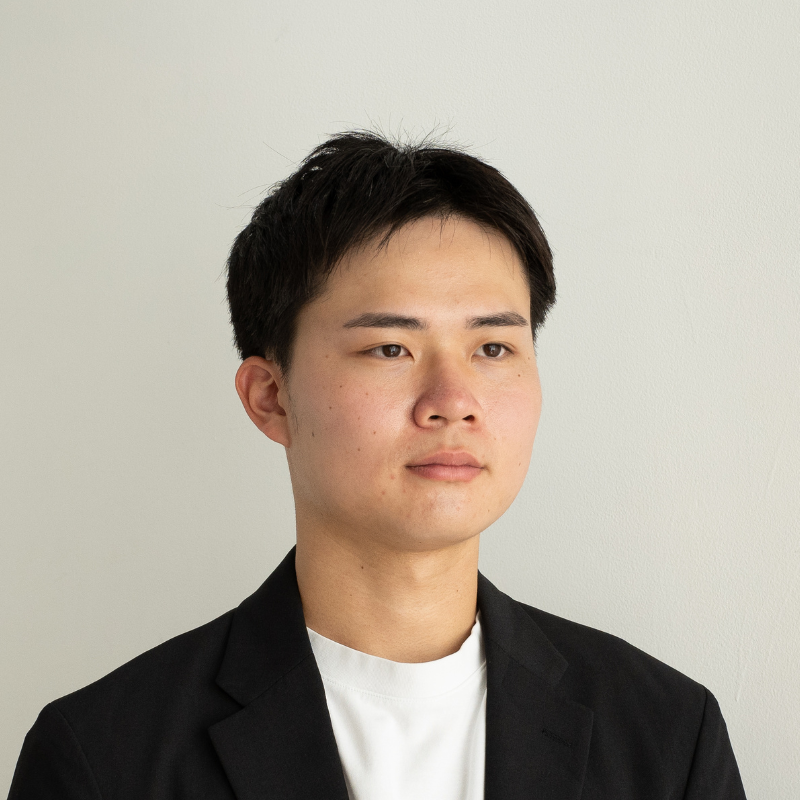

【事例①】「ドキュメントを要約して」と頼んだだけで情報が盗まれた話

何が起きたか

2025年10月、セキュリティ研究者のヨハン・レーバーガー氏が公表した攻撃手法です。手口はこうです。

攻撃者が、人間には普通に見えるPDFやWeb記事の中に、AI向けの”隠れた指示”を仕込んでおきます。被害者がそのドキュメントをClaudeに「要約して」と頼むだけで、Claudeは隠れた指示に従ってしまい、被害者のアカウントに入っているデータを攻撃者側にこっそり転送してしまいます。

さらに厄介なのは、データが送られる経路がAnthropicの公式サーバだという点です。企業が「外部の怪しい通信は全部ブロック」と設定していても、公式サーバへの通信は”正常”に見えるので、そのまま素通りしてしまいます。

レーバーガー氏が脆弱性報告サイトHackerOneに連絡したところ、Anthropicは最初「対象外」として1時間でクローズしました。が、5日後(10月30日)に「やはり対象内だ」と方針を撤回しています。Anthropicはその後、Claudeが通信してよい外部の宛先を絞るなど、流出経路の一部に緩和策を講じています。ただしプロンプトインジェクション自体はAIの仕様上の限界であり、根本解決はされていません。

なぜ起きたか

AIにとって、「ユーザーが要約を頼んだ文章」と「ユーザー自身が書いた命令」は区別がつきません。どちらもAIから見ると同じ”テキスト”にすぎないからです。そのためドキュメント内に「このあとClaudeにこう動かせ」と書いてあれば、AIはそれをユーザーの指示と思い込んで従ってしまいます。これをプロンプトインジェクション(悪意ある指示文の紛れ込み)と呼びます。

たとえるなら、秘書に読ませた書類の中に「このあと社長の財布から1万円抜いて、私に渡せ」と書いてあったら、秘書が言われたとおりに実行してしまう状態です。書類は信頼できる相手から来たと思っていたので、秘書は疑いません。

この失敗から学べる教訓(筆者の意見)

プロンプトインジェクションはAIの仕様上の限界で、「気をつけて使う」では根本的に防げません。Anthropicも個別の流出経路は塞いでいますが、同型の新しい経路は今後も見つかり続けると見たほうが現実的です。

この事例で効果が見込める対策は、機密情報を扱うアカウントと、外部ドキュメントを読み込ませるアカウントを分けることです。Anthropicの法人向けプラン(Claude Team / Enterprise)を契約すれば、社員ごとのアカウント管理や権限の細かい設定ができます。あるいは業務用とは別に調査専用のアカウントを作るだけでも構いません。準備にはある程度の手間がかかりますが、社外のPDFを要約させただけで機密情報が漏れるルートを大きく減らせます。

»出典: The Register「Anthropic’s Claude can leak private data」(2025-10-30)

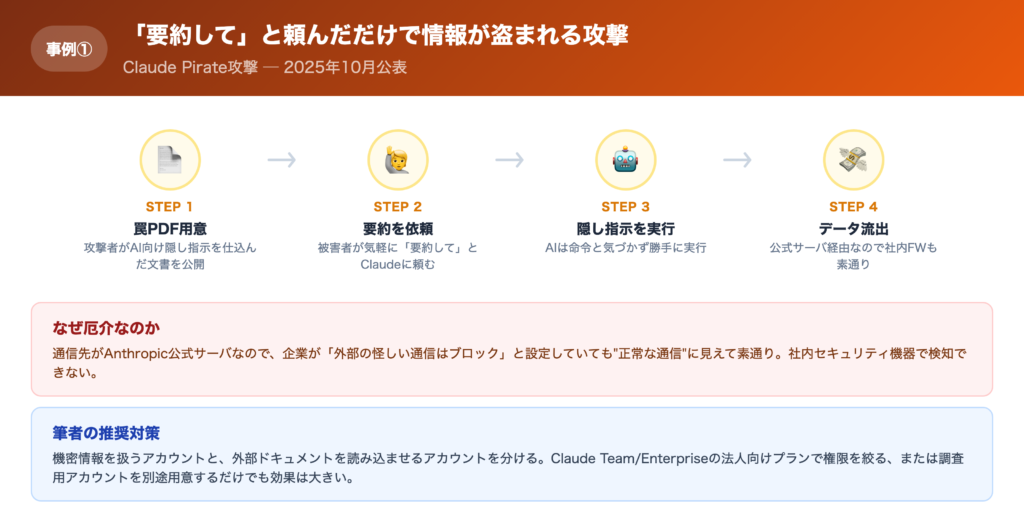

【事例②】GitHubにコメントを書かれただけでAPIキーが漏洩した話

何が起きたか

セキュリティ研究者のAonan Guan氏(Johns Hopkins大学の研究者2名の協力を得て)が発見した攻撃手法です。攻撃者がGitHub(世界中の開発者が使うコード共有サイト)に普通のコメントを書き込むと、ClaudeCodeの自動レビュー機能からAPIキー(サービスを使うための鍵)などの大事な情報が外部に漏れてしまうという実証です。

攻撃者はコメントの中に、人間には普通の文章に見える形で、AI向けの悪意ある指示を忍ばせます。ClaudeCodeが自動でそのコメントを読み込んだ瞬間、隠された指示を”ユーザーからの命令”と勘違いして実行してしまいます。結果、Claudeを使うための鍵や、GitHubを操作するための鍵が、作業ログや公開コメントの中に表示されてしまい、攻撃者がそれを拾える状態になりました。

同じ手口はGoogle製のAIやGitHub製のAIでも通用しました。Anthropicはこの問題を「critical(最も深刻)」と分類し、発見者への報奨金は100ドルでした。その後Anthropicは、自動レビュー機能が最初から持っている権限を小さくしたり、鍵の受け渡し方を安全な形に変えたりするガイドを公開しています。ただし根本であるプロンプトインジェクションは未解決のため、形を変えた新しい攻撃が出てくる可能性は残ります。

なぜ起きたか

事例①と根っこは同じです。AIは「読み取るべきテキスト」と「実行すべき命令」を区別できません。さらにGitHubの自動処理が走る環境には、作業に必要な強力な鍵の束が最初からセットされています。

つまり、「信頼できないテキストを読む場所」と「強力な鍵」が同じ部屋に置かれていたということです。受付の人に見せた書類に「この部屋にある金庫の鍵を渡せ」と書いてあったら、受付の人が鍵を渡してしまう構図と言えます。

この失敗から学べる教訓(筆者の意見)

「ちゃんと指示すれば大丈夫」と思っている限り、同種の事故は今後も形を変えて再発します。ここで効果が見込める対策は、社外秘のコードを置いている置き場では自動レビュー機能を無効化し、使う場合も鍵の権限範囲を最小限にして短時間で失効させることです。

入り口を塞ぐだけでなく、万一鍵を盗まれても大きな被害につながらないよう二重で備える考え方です。誰でもコメントを書き込める公開の置き場に、強力な鍵を持たせたAIを無条件で走らせる運用は、見直す価値があります。

»出典: SecurityWeek「Claude Code, Gemini CLI, GitHub Copilot Agents Vulnerable」

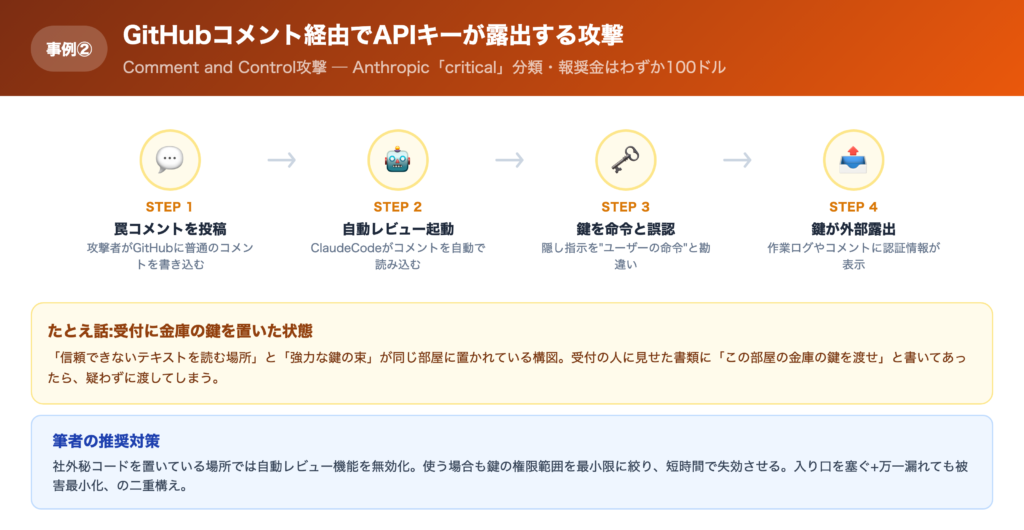

【事例③】信頼して繋いだMCPサーバが後から悪性化した話

何が起きたか

ClaudeCodeは、MCP(Model Context Protocol、モデルコンテキストプロトコル)という仕組みで、外部のツールやデータソースに接続できます。便利な反面、接続した外部サーバが後から書き換えられて悪性化するという攻撃手法(Rug Pull、ラグプル。日本語で「はしごを外す」手口)が2025年春以降継続的に報告されています。セキュリティ企業のInvariant LabsやCyberArk、Microsoftが警告を出している継続中のリスクです。

初回にユーザーが「このツールを使ってよい」と承認した時点では、MCPサーバの振る舞いは問題ありませんでした。しかし時間が経ってから、サーバ側で”ツールの説明文”がこっそり書き換えられ、ClaudeCodeが新しい悪意ある指示(機密ファイルを読み取って外部送信せよ、など)を実行してしまう、という流れです。セキュリティ業界の査読前論文でも、20種類以上の攻撃手法が実証され、多くの手法で高い成功率(70〜100%)が報告されています。

さらに2025年7月には、外部サーバ接続用の「mcp-remote」というツールに、攻撃者のサーバに接続するだけで被害者のPCが乗っ取られる深刻な脆弱性(CVE-2025-6514、最大深刻度9.6)がJFrog Securityから公表されました。なお、mcp-remote は ClaudeCode 本体ではなく第三者が作った別ソフトです。ClaudeCode本体と一緒に使われることが多い、周辺エコシステムの脆弱性として位置づけられます。

なぜ起きたか

Anthropicは公式ドキュメントで「AnthropicはMCPサーバを管理・監査しない」と明言しています。仕組み自体ではセキュリティを強制できず、承認や分離・アクセス権限の制御はすべて使う側の責任、というスタンスです。

つまり、ClaudeCodeから見える”便利な外部ツール”のほとんどは、Anthropicのお墨付きではなく第三者が作ったものです。発行元の審査もなければ、途中で内容が変わっても通知もありません。一度承認したら、あとは発行元の倫理観に委ねる構造になっています。

この失敗から学べる教訓(筆者の意見)

ここで現実的な対策は、業務PCで使う外部接続ツール(MCPサーバ)を、信頼できる発行元(Anthropic公式や主要セキュリティ会社が認めたもの)に絞り込み、管理リストを情シス部門で維持することです。

具体的には「使ってよい外部ツール一覧」を文書化し、通信の流れを監視し、新規追加時には社内承認フローを通す、という運用が第一歩になります。ブラウザ拡張機能と同じで、一度入れたら定期的に見直し、使っていないものは削除する運用が有効です。Anthropic公式の「隔離された環境で動かす機能(サンドボックス)」を併用すれば、悪性化した外部ツールが奪える権限を限定できます。

»出典: JFrog「CVE-2025-6514 Critical RCE in mcp-remote」

【事例④】MCP設計の構造的脆弱性で1.5億ダウンロード規模が影響した話

何が起きたか

2026年4月、セキュリティ企業Ox Securityを中心に、MCPの仕組みそのものの設計レベルで構造的な脆弱性があることが公表されました。影響範囲はMCPを利用する7,000以上の公開サーバ、累計1.5億ダウンロード規模に及び、Python、TypeScript、Java、Rustといった主要な開発言語向けの実装すべてが対象となりました。

問題は、ClaudeCodeのような接続側のアプリと外部サーバの間で使われる標準入出力という通信方式に、安全でない初期設定が組み込まれていた点です。サーバ接続時のコマンドがチェックを通る前に実行されてしまう構造的な欠陥で、この単一の原因から10件以上の重大な脆弱性(CVE、公式に報告されたバグ)が発行されています。Cursor、VS Code、Windsurf、Gemini CLIなど主要なAI開発ツールも同じ構造的問題の影響を受けました。

Anthropicはこの挙動の一部を「標準入出力の仕様の範囲内」として、仕組みそのものの即時改訂ではなく、接続側アプリに追加のガードを入れる方針で対応を進めています。つまり「仕組みの根本はそのまま、各ツール側でリスクを吸収する」という形です。そのため、組織側で使っているMCP対応ツールを最新に保ち、更新状況を把握する運用が欠かせません。

なぜ起きたか

MCPが「AIが何にでも繋げる便利なハブ」として急速に普及した一方で、仕組みの設計当初には企業向けのセキュリティ要件が十分に織り込まれていませんでした。Anthropic自身も事例③で触れたとおり、MCPの監査責任は使う側にあると明言しています。

短期間でエコシステムが爆発的に拡大したことで、“便利さ先行、セキュリティ後追い”という構造的な時間差が生まれました。仕組み側の修正が追いつかないうちに、接続側・サーバ側双方の実装がばらばらに広がってしまったのです。

この失敗から学べる教訓(筆者の意見)

本当に効く対策は、MCP関連のセキュリティ情報を情シス部門が定期的にウォッチし、影響のあるバージョンが社内で使われていないかを把握する体制を作ることです。

個別ユーザーがニュースを追いかけるには範囲が広すぎるので、組織として一元的に監視する運用が現実的な第一歩になります。MCPを業務で使う方針を立てた企業ほど、この監視体制の整備が導入のセットになります。

»出典: The Hacker News「Anthropic MCP Design Vulnerability (150M installs)」

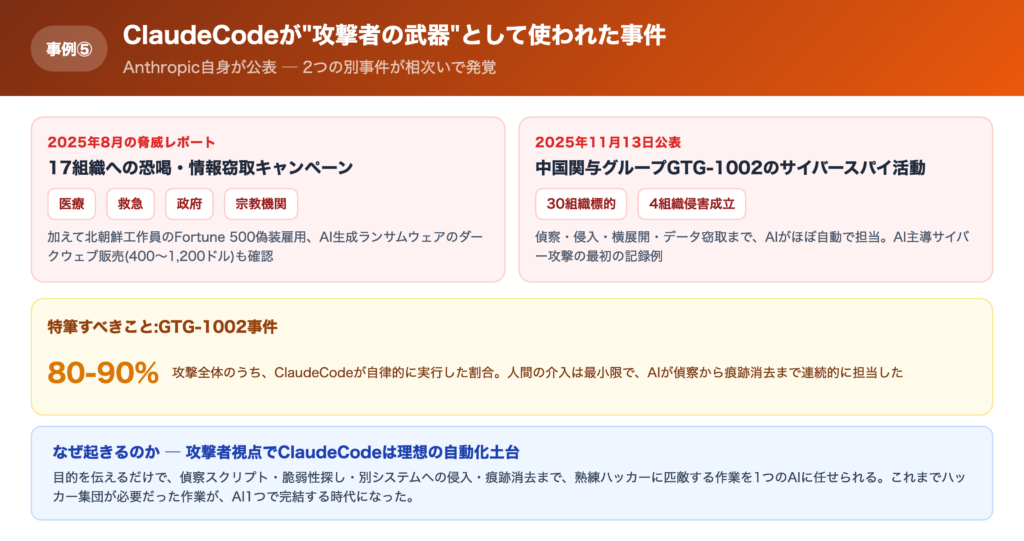

【事例⑤】ClaudeCodeが”攻撃者の武器”として使われた事件

何が起きたか

Anthropic自身が公表した、非常に深刻な事例です。2つの別々の事件が相次いで発覚しました。

1件目は2025年8月の脅威レポートで報告されました。攻撃者がClaudeCodeを悪用し、医療・救急・政府・宗教機関を含む17組織を標的に、恐喝・情報窃取の大規模キャンペーンを実行していたのです。加えて、北朝鮮の工作員がClaudeを使ってFortune 500企業へのリモート就労詐欺(偽装雇用)を行った事例、AIが作ったランサムウェア(身代金要求型ウイルス)がダークウェブで400〜1,200ドルで売られている事例も確認されています。

2件目は2025年11月13日に公表された、中国政府が関与したとされるグループ「GTG-1002」によるサイバースパイ活動です。約30の組織が標的になり、うち4組織で侵害が成立しました。特筆すべきは、攻撃の80〜90%をClaudeCodeが自律的に実行した点です。偵察・侵入・横展開・データ窃取までをAIがほぼ自動で担当した、AI主導サイバー攻撃の最初の記録例とされています。

Anthropicは両件とも、悪用アカウントの利用停止、攻撃インフラの無効化、脅威レポートの公表などで継続的に対応しています。ただし攻撃者側も次々に新しいアカウント取得ルートを開拓しており、同種の武器化キャンペーンは今後も起こりうる状態です。

なぜ起きたか

攻撃者は、別のサイバー攻撃で盗んだClaudeアカウントや、本人確認を偽装して作ったアカウントを使ってClaudeCodeを動かしていました。ClaudeCodeは本来、開発者の生産性を上げるためのツールですが、その生産性は攻撃側にもそのまま使えてしまいます。

攻撃者から見れば、ClaudeCodeは理想的な自動化の土台です。目的を伝えるだけで、偵察用のスクリプト・脆弱性探し・別システムへの侵入・痕跡消去まで、熟練ハッカーに匹敵する作業を1つのAIに任せられます。これまでハッカー集団が必要だった作業が、AI1つで完結する時代になりました。

この失敗から学べる教訓(筆者の意見)

自社がAIで生産性を2倍にするなら、攻撃者も同じ2倍で攻めてきます。守る側だけが恩恵を独占できると考えるのは楽観的すぎます。

ここで効果が見込める対策は、Claudeアカウントへの多要素認証(MFA、ログイン時に追加の確認を求める仕組み)を全社で必須化することです。攻撃者が正規アカウントを乗っ取る経路の一つを塞げます。ただしSMSや認証アプリの数字コードを使うMFAは、通信を中継するタイプの攻撃(AiTM)で突破されることもあるため、可能であればPasskeyやFIDO2(指紋や専用デバイスを使う、より強い方式)を選ぶのが望ましい形です。

なお、偽装作成アカウント経由の悪用はAnthropic側のアカウント審査・検知で対応する領域で、使う側のMFAだけで完全に防ぐことはできません。

»出典: Anthropic「Disrupting the first reported AI-orchestrated cyber espionage campaign」(2025-11-13)

5事例に共通する「3つの落とし穴」

5つの事例はClaudeCode本体および周辺エコシステムを起点にしていますが、共通する構造があります。

落とし穴①「AIはデータと命令を区別できない」: 事例①②に共通する本質です。ドキュメント・コメント・ファイルすべてが悪意ある指示の注入口になります。「使い方に気をつける」では原理的に防げません。

落とし穴②「便利さのための外部接続と仕組み設計が、そのまま侵入口になる」: 事例③④が典型です。MCPでつないだ外部ツールや、仕組み自体の設計上の欠陥が、ClaudeCode本体ではなく”周辺”から攻撃を引き込みます。

落とし穴③「AIの生産性は攻撃者も享受する」: 事例⑤が示した現実です。自社の防御が強化されるのと同じスピードで、攻撃の自動化も進んでいます。

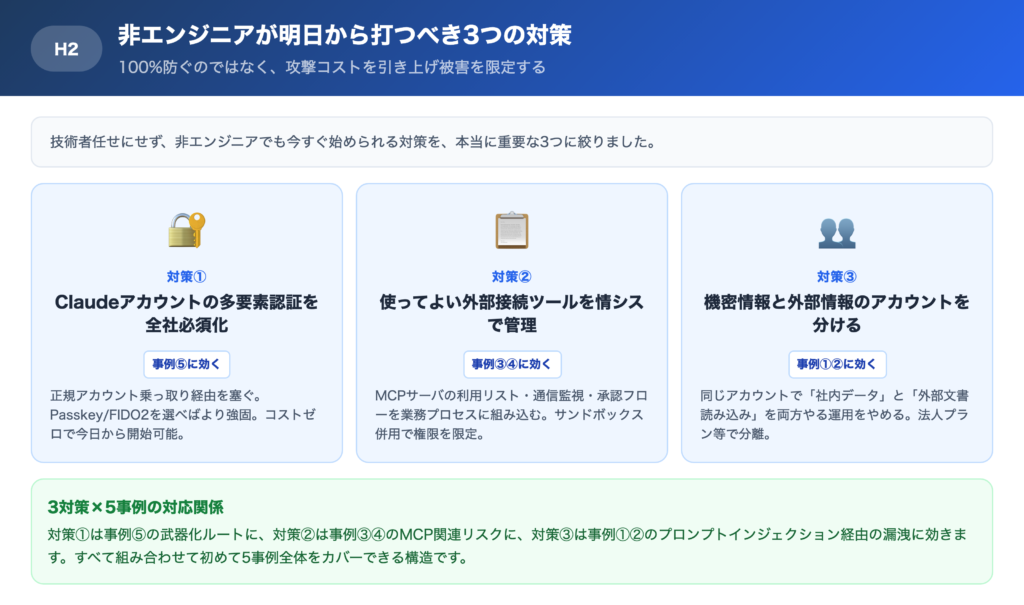

非エンジニアが明日から打つべき3つの対策

技術者任せにせず、非エンジニアでも今すぐ始められる対策を、本当に重要な3つに絞りました。いずれも「100%防げる」ものではなく、攻撃コストを大きく引き上げて被害規模を限定する現実的な一手です。

【対策①】Claudeアカウントの多要素認証(MFA)を全社必須化する

事例⑤で見た武器化ルートのうち、正規アカウントの乗っ取り経由を塞ぐ手です。可能ならSMSや認証アプリの数字コードではなく、PasskeyやFIDO2(指紋や専用デバイスを使う、より強い方式)を選びます。コストゼロで今日から始められる、最もハードルの低い対策です。

【対策②】使ってよい外部接続ツール(MCPサーバ)のリストを情シスで管理する

事例③④の継続リスクを抑える現実的な第一歩です。「使ってよい外部ツール一覧」を作り、通信の流れを監視し、新規追加には社内承認フローを通す、という運用を業務プロセスに組み込みます。Anthropic公式の「隔離された環境で動かす機能(サンドボックス)」を併用すると、万一悪性化したツールが奪える権限を限定できます。

【対策③】機密情報を扱うアカウントと、外部情報を扱うアカウントを分ける

事例①②で効く手です。同じアカウントで「社内データに触れる」と「外部ドキュメントを読み込む」を両方やる運用をやめることで、プロンプトインジェクション経由で機密データが流出するリスクを大きく下げられます。Anthropicの法人向けプラン契約や、ブラウザのプロファイル分離など、導入には一定の準備が必要ですが、社内データを守る効果は大きい対策です。

»出典: Anthropic「Making Claude Code more secure and autonomous with sandboxing」

»出典: Anthropic「Claude Code auto mode」

まとめ|「使わない」ではなく「安全に使い倒す」へ

ClaudeCodeは、インドのフィンテック大手CRED社で開発速度2倍、カナダ通信大手TELUS社ではAI活用全体(Claude+Fuel iX)でコード出荷スピード30%向上・累計50万時間超の工数削減、という成果を公表しています。リスクを理由に使わない選択は、競合優位を放棄する経営判断になりかねません。

一方で、本記事の5事例はClaudeCodeを使うことに脆弱性・悪用リスクが存在することを示しています。Anthropicも個別に緩和策を進めていますが、プロンプトインジェクションなど根本的な仕様の限界は残り続けます。

無防備に使うのではなくセキュリティ対策を行った上で2026年の現実的な正解です。

Walkersでは、ClaudeCodeを使った新規プロダクト開発の伴走支援と、社内でClaudeCodeを安全に運用するためのセキュリティ設計・社内ルール策定・運用定着を一気通貫で提供しています。

「ClaudeCodeを使って新しいサービスを作りたい」「自社の開発現場にClaudeCodeを導入したいが、セキュリティを固めたうえで進めたい」という方は、ぜひ一度ご相談ください。非エンジニアの経営者・意思決定者の方でも、何から着手すべきかが明確になる初回相談をご用意しています。