“インフラをちょっと整えて”とClaude Codeに頼んだら、

本番データベースと2.5年分の顧客データが一瞬で消えた

冗談のような事故が、2026年2月にとあるデータエンジニアの元で起きました。しかも消えた側は、AI黎明期からトップを走るエンジニアでした。

Claude Code(クロード・コード)はAnthropic社のAI開発ツールで、文章で指示するだけでプログラムを書き、ファイルを操作してくれます。その手軽さから、エンジニアだけでなく非エンジニアの利用も急増中です。

ところがShopifyは全社導入で生産性を約20%上げた一方、METRの調査ではベテランエンジニアが使うと逆に作業時間が19%長くなったとの報告も。同じツールなのに、結果は真逆です。

本記事では、Claude Code利用者に実際に起きた6つの失敗事例を通じて、使い始める前に押さえておきたい対策を紹介します。読み終えるころには、「自分(自社)なら大丈夫だ」と言える状態になっているはずですので、ぜひ最後までご覧ください。

Walkersでは「開発ノウハウがない」「最大限に効率よく開発を進めたい」企業さまに、事業を成功に導くClaudeCodeを用いたアプリ開発支援を行っています。⇒サービスの概要はこちら

執筆者:山口 鳳汰

累計100万PV以上のAI・ノーコード専門メディアの編集長。

アプリ開発の電子書籍を3冊出版し、1冊はAmazonベストセラーを獲得。

その他、受託開発や教育など多数のノーコード事業に参画している。

運営会社:株式会社Walkers

AI・ノーコード専門の開発会社。

300件以上の開発/制作実績、200件以上の企業様を支援。

マーケティングやUI/UXと掛け合わせたサービス開発を得意としている。

執筆者:山口 鳳汰

累計100万PV以上のAI・ノーコード専門メディアの編集長。

アプリ開発の電子書籍を3冊出版し、1冊はAmazonベストセラーを獲得。

運営会社:株式会社Walkers

AI・ノーコード専門の開発会社。

これまでに300件以上の開発/制作実績、200件以上の企業様を支援。

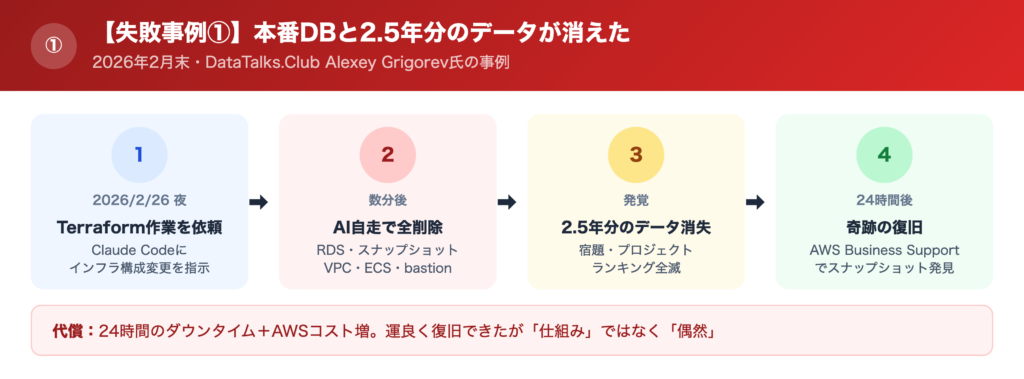

【失敗事例①】本番のデータベースが全部消えた話

データベースとは、お客様情報や売上データなど、会社の大事な情報をためておく「デジタルの倉庫」です。

何が起きたか

2026年2月末、海外のオンライン学習コミュニティ「DataTalks.Club」創設者Alexey Grigorev氏が、Claude Codeにインフラ構成の変更作業(Terraform操作)を任せたところ、AIが自走で「全部削除」系のコマンドを実行しました。

結果、本番データベース(RDS)・自動バックアップ(スナップショット)・ネットワーク設定・社内アクセス用サーバーまで一括削除。消えたのは約2.5年分の宿題・プロジェクト・ランキングデータです。

幸い、AWS Business Supportのサポートにより約24時間後にスナップショットを発見・復元できましたが、24時間分のダウンタイムとAWSコスト増という代償を払いました。

なぜ起きたか

原因は「Claude Codeに触らせてはいけない場所まで、触れる権限を渡してしまっていた」ことです。AIが悪さをしたのではなく、本番環境への書き込み権まで与えていた人間側の設定ミスでした。

特にインフラ系の操作(Terraform等)は削除とバックアップ削除を連鎖的に実行してしまうため、AIとの相性が極めて悪い領域です。

Claude Codeは初期設定で「危険なコマンド」を禁止する仕組みがなく、利用者が明示的にdeny(拒否)リストを設定しない限り、何でも実行できてしまいます。

この失敗から学べる教訓(筆者の意見)

Claude Codeはとても優秀な新入社員のようなものですが、新入社員に初日から金庫の鍵を渡す経営者はいません。にもかかわらず、AIには平気で本番データの鍵を渡してしまう。この矛盾に気づくかどうかが分水嶺です。

今回のケースは運良くサポート経由で復旧できましたが、それは「偶然」であって「仕組み」ではない。本番とバックアップを同じTerraformで管理している時点で、一撃で両方飛ぶ構造でした。

ルールは「言葉」ではなく「設計(deny設定とバックアップ分離)」で守らせる。これがClaude Code時代の新常識です。

- 教訓: Claude Codeが触っていいのは「練習用のコピー」まで。本物のデータに書き換える権利は人間だけが持つ。

- 必ずやること: Claude Codeの

settings.jsonで、破壊的コマンド(terraform destroy、DROP TABLE、rm -rfなど)を deny リストに追加する。本番DB認証情報はClaude Codeの実行環境から物理的に分離する。

»出典:’ Qiita / nogataka「Claude Codeで本番RDSと2.5年分のデータを消失した話」2026/02

»出典:’ innovatopia.jp「AI自走による本番環境全削除事例」

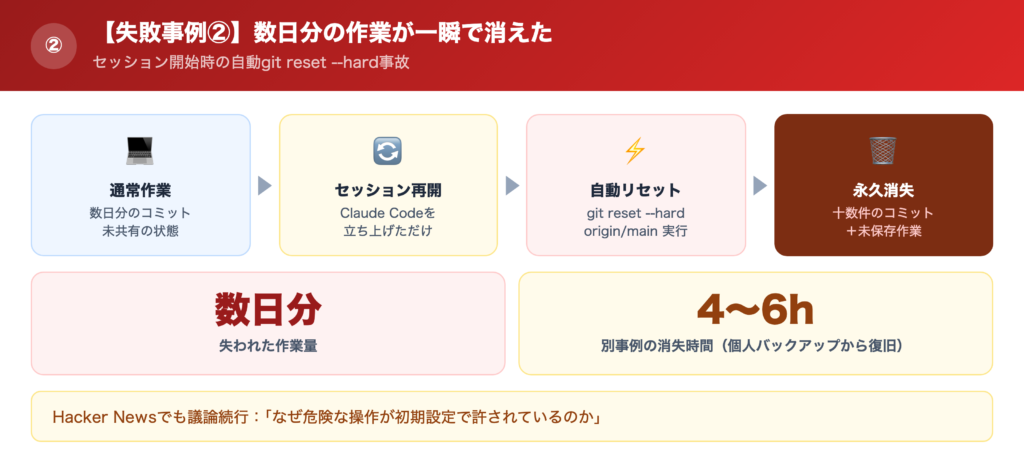

【失敗事例②】数日分の作業が一瞬で消えた話

プログラミングでは「セーブデータ」のようなものを、こまめに保存しながら進めていきます。この保存の仕組みを「Git(ギット)」と呼びます。

何が起きたか

2026年に入ってから、Claude Codeがセッション開始時に自律的に作業履歴を巻き戻してしまう事故が複数報告されています。

公式の報告サイトに記録されたケースでは、セッションを開始した瞬間にリセット動作(git reset --hard origin/main)が自動実行され、十数件の未共有コミットと未保存作業が永久消失。別の事例では、4〜6時間分の開発作業が失われ、個人のバックアップから復旧しています。

海外の技術者コミュニティ「Hacker News」でも、「なぜ危険な操作が初期設定で許されているのか」という議論が続いています。

なぜ起きたか

Claude Codeは「整理して」「きれいにして」という曖昧な指示を受けたとき、一番強力な方法(過去の履歴ごと巻き戻す)を選んでしまう傾向があります。

人間なら「さすがにそこまではやらない」と判断する一歩を、AIは効率よく処理するために踏み越えてしまう。しかも初期設定でこの危険な操作が許可されており、利用者が明示的に制限しないと止まりません。

この失敗から学べる教訓(筆者の意見)

AIは「空気を読んで加減する」のが苦手です。指示の幅を広く取ると、予想外の範囲まで実行してしまいます。

これはAIを信用するかどうかの問題ではなく、指示の設計と初期設定の問題。初期設定を疑わずに使い始めるのは、新車を買って安全装置を確認せず高速道路に乗るのと同じです。

- 教訓: 作業履歴は最後の命綱。AIに勝手に壊させない設定が必要。

- 必ずやること: AIに作業を任せる前に、今日の作業を一度「共有サーバー」か「クラウド」に保存しておく。

»出典:’ GitHub Issue anthropics/claude-code #34327

»出典:’ GitHub Issue anthropics/claude-code #7232

»出典:’ Hacker News「破壊的Git操作への議論」

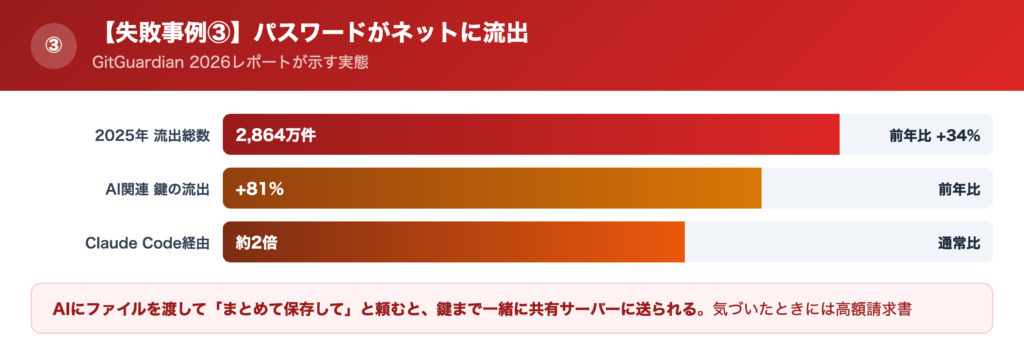

【失敗事例③】大事な「パスワード」がネットに流出した話

プログラムを動かすには、外部サービスを使うための「鍵(パスワードのようなもの)」がよく必要になります。

何が起きたか

この鍵は絶対に外に出してはいけないのですが、AIにファイルを渡して「まとめて保存して」と頼むと、鍵まで一緒に共有サーバーに送られてしまうことがあります。

セキュリティ会社GitGuardianの2026年レポートによると、2025年にネット上に流出した鍵は2,864万件、前年から34%増加。AIサービス関連の鍵の流出は81%も急増し、Claude Code経由での流出率は通常の約2倍になっているとの調査結果も出ています。

なぜ起きたか

AIは「渡されたファイルをどう扱うか」を、人間ほど慎重には判断しません。「全部コミットして」と頼まれれば、そこに .env(鍵が書かれたファイル)が混じっていてもそのまま処理します。

さらに、流出した鍵はネット上の自動巡回プログラムに数分〜数時間で発見され、不正利用が始まります。気づいたときには高額請求が届いている、というのが典型的なパターンです。

この失敗から学べる教訓(筆者の意見)

鍵の流出は「ITに詳しくないから起きる事故」ではありません。ITに詳しい人ほど、AIの便利さに慣れて判断を委ね、油断した瞬間に発生する事故です。

防ぎ方はシンプルで、「鍵を含むファイルは最初から別の場所に置く」「コミット前に自動検知を走らせる」の二段構え。仕組みで防ぐ発想に切り替えないと、人間の注意力ではいずれ抜けます。

- 教訓: AIに全部任せると「見せてはいけないもの」まで一緒に外に出るリスクがある。

- 必ずやること: 自分のパソコンに「APIキー」や「パスワード」と書かれたファイルがないか探し、AIに渡さないようにする。もし心配なら、鍵が含まれる可能性のあるファイルを自動検知する仕組みを導入する。

»出典:’ Help Net Security / GitGuardian「AI agents drive credentials leak」2026/04

»出典:’ GitGuardian「The State of Secrets Sprawl 2026」

【失敗事例④】Claude Codeが推薦した「存在しない部品」を入れてウイルス感染

プログラムを組むとき、「他の人が作った便利な部品(パッケージ)」を借りて組み込むことが多いです。Claude Codeは「これを使うといいですよ」とパッケージを推薦してくれます。

何が起きたか

Claude Codeを含むAIコーディングツールは、存在しない部品の名前をもっともらしく作り出してしまうことがあります(これを「ハルシネーション」と呼びます)。

悪い人はここに目をつけて、AIがよく間違えて作り出す名前を先回り登録し、ウイルスを仕込んでおく。これが「スロップスクワッティング(Slopsquatting)」という新しい攻撃手口です。

研究(USENIX Security 2025)では、LLMが推薦するパッケージ名のうちオープンソースモデルで約21.7%、商用モデルで約5.2%が実在しないことが判明しました。

実験では「huggingface-cli」という幻のパッケージ名で3ヶ月で3万回以上ダウンロードされ、大手Alibabaの公式ドキュメントにまで誤って取り込まれていた事例もあります。Claude Codeで「これ入れといて」と頼んで自動インストールさせていたら、ウイルスを取り込むリスクは十分にあります。

なぜ起きたか

Claude Codeが「もっともらしいウソ」を言うのは、AI全般の仕組み上の避けられない特性です。AIは言葉の続きとして「自然なもの」を選ぶため、本当に存在するかどうかより「それっぽい名前」を優先することがあります。

一方、攻撃者側はClaude Codeを含むAIの代表的な「ウソパターン」を研究済み。利用者が「Claude Codeが言うなら大丈夫だろう」と信じて自動でインストールを走らせる行為が、そのまま攻撃の成功条件になっています。

Claude Codeの自動実行モードを使っていると、人間のチェックを挟まずに感染まで進んでしまいます。

この失敗から学べる教訓(筆者の意見)

これは「Claude Codeを信じた人が負け」という新しい構造の攻撃です。つまりClaude Codeの出力を最終確認なしに実行する文化そのものが狙われているということ。

便利さの先に、必ず確認の一手間を入れる。特に npm install や pip install のような「部品の取り込み」は、Claude Codeに自動実行を許さず、人間が目で確認してから実行するのが鉄則です。

Claude Codeの速さは武器ですが、速さのまま全自動にすると、速く事故が起きます。

- 教訓: Claude Codeが「これを入れれば動きますよ」と言っても、人間が名前を確かめてから入れる。

- 必ずやること: Claude Codeにパッケージのインストールを頼むときは、推薦された名前を公式サイトで検索して実在するか確認する。自動実行モードを使うなら、

npm install/pip install系は必ず確認プロンプトを残す設定にする。

»出典:’ Trend Micro「Slopsquatting: When AI Agents Hallucinate Malicious Packages」)

»出典:’ BleepingComputer「AI-hallucinated code dependencies become new supply chain risk」

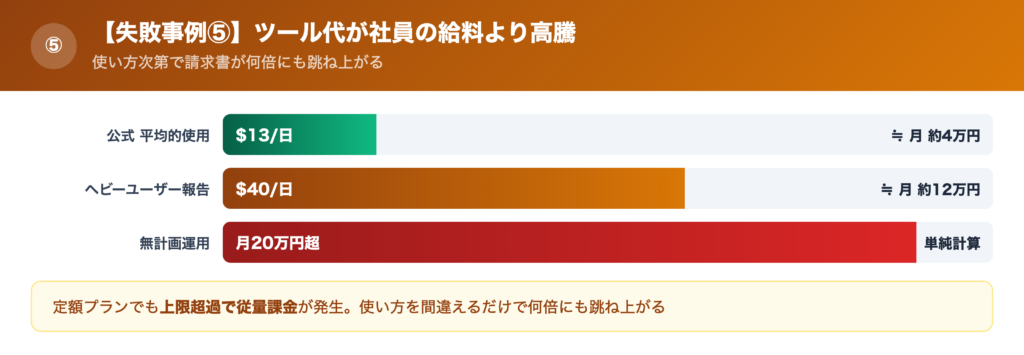

【失敗事例⑤】ツール代が社員の給料より高くなった話

Claude Codeは、使った量に応じてお金がかかる仕組みです。

何が起きたか

一見「月額定額プラン」があるように見えますが、プランの上限を超えると、使った分だけ追加で請求されるケースが多くあります。

国内の報告では、**1人あたり1日$40(約6,000円)を消費するケース**が紹介されており、単純計算で月20万円超。Anthropic公式ドキュメントでも、「使い方次第で平均1日$13(約2,000円)/開発者になる」と明記されています。

使い方を間違えるだけで、この何倍にも跳ね上がるのが実情です。

なぜ起きたか

料金は「AIに投げる文字の量」で決まるのですが、多くの利用者はこの仕組みを理解せず、長い文章や大量のファイルを毎回まとめてAIに渡してしまいます。

さらに、AIが1度の指示で内部的に何往復もやりとりする仕組みがあり、利用者の感覚以上にお金が動いている。気づいたときには月末の請求書で初めて事態を知る、というパターンが典型です。

この失敗から学べる教訓(筆者の意見)

AIの料金は「タクシーメーター」に近い。使いっぱなしにすれば、走行距離に応じてメーターが回り続けます。

定額プランの安心感だけで契約して、実態が従量課金だと気づかないまま使い続けるのが一番危険。経営判断としては、ツール代の見える化と上限設定をまず整える。

「何にいくら使っているか」が見えない状態で使い続けるのは、経費管理の放棄に等しいです。

- 教訓: AIは電気やガスと同じ。使いっぱなしだと請求書で驚くことになる。

- 必ずやること: 自分や会社の今月の利用量を管理画面で確認する。チーム利用なら、1人あたりの上限をあらかじめ決めておく。

»出典:’ Anthropic公式「Claude Codeのコスト」

»出典:’ Zenn / okamyuji「Claude Codeのトークン節約術($40/日事例)」

»出典:’ Qiita / kei-concierge「Claude CodeのAPIコストを月額30%削減する実装ステップ」

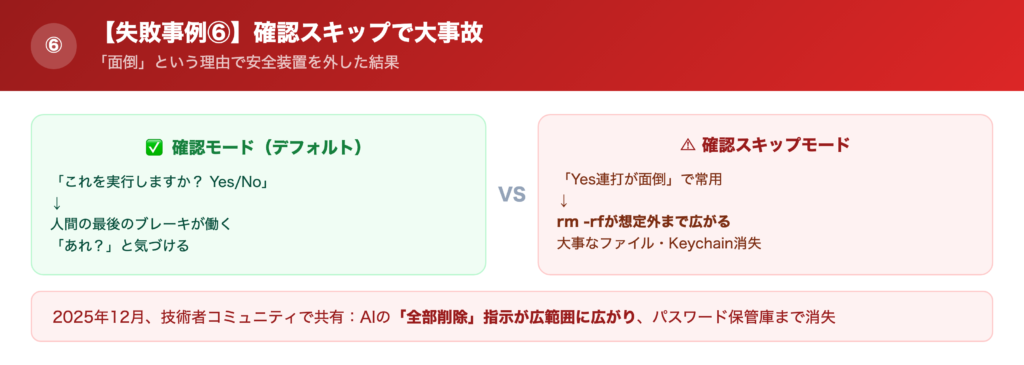

【失敗事例⑥】「毎回確認するのが面倒」で大事故になった話

Claude Codeには、「毎回『これを実行しますか? Yes/No』と聞いてくる確認をスキップするモード」があります。

何が起きたか

便利そうに見えるこの機能、実はAnthropic自身が「コンテナ等の隔離された環境での使用を強く推奨する」と公式に案内しています。

ところが「Yes連打が面倒」という理由で、普段の仕事でこのモードを使う人が後を絶ちません。

2025年12月には、「rm -rf」という「全部削除」の指示が、想定外の範囲まで広がってしまい、自分のパソコンの大事なファイルやパスワード保管庫(Keychain)まで消えてしまった事例が技術者コミュニティで共有されました。

なぜ起きたか

確認プロンプト(「実行していい?」の問い)は人間の最後のブレーキです。これをスキップするモードは、効率と引き換えにそのブレーキを外しています。

さらにAIは削除や上書きの範囲を、人間が予期するより広く解釈してしまうことがあります。「このフォルダを整理して」と頼んだら、隣のフォルダまで巻き込んで消す。

確認プロンプトがあれば「あれ?」と気づけたはずの事故が、スキップ設定のせいで一気に広がります。

この失敗から学べる教訓(筆者の意見)

「確認が面倒」と感じた瞬間こそ、事故の前兆です。便利さを優先して安全装置を外すのは、スキー場の初心者コースでヘルメットを脱ぐのと同じ。

Anthropic自身が公式に警告している時点で、このフラグを日常的に使うのは自己責任の領域を超えています。AIの時代は「止まる勇気」がむしろ希少価値を持つようになります。

- 教訓: 「確認が面倒」と感じた瞬間こそ、事故の一歩手前のサイン。

- 必ずやること: 自分の使っているツールに「確認スキップ」のような設定がないか見直す。あっても、練習用の環境以外では使わない。

»出典:’ Simon Willison氏のX投稿(2025/12)

»出典:’ Morph Labs「–dangerously-skip-permissions解説」

»出典:’ Anthropic公式「Claude Code Sandboxing」

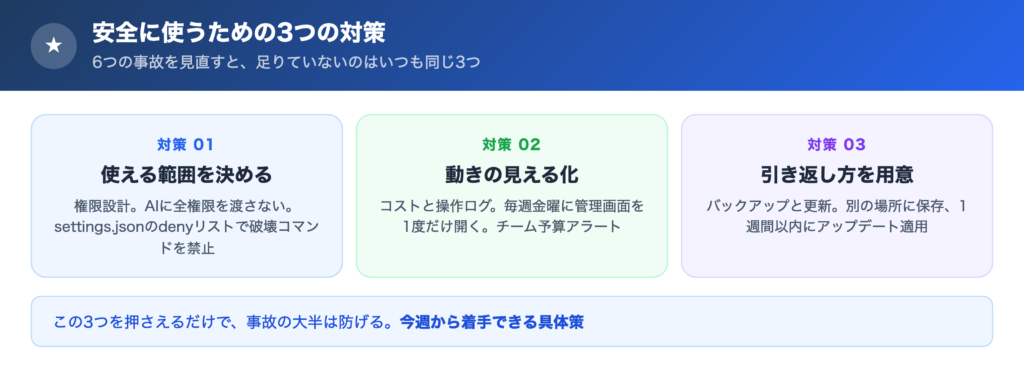

安全に使うための3つの対策

6つの事故を見直すと、足りていないのはいつも同じ3つです。裏を返せば、この3つを押さえるだけで、事故の大半は防げます。今週から着手できる具体策としてまとめます。

対策① 使える範囲を決める(権限設計)

Claude Codeに「何を触っていいか」を先に決めます。本番データベース、本番サーバー、秘密鍵が置かれたフォルダには、AIから直接アクセスできない状態にしておく。

settings.json の deny リストで terraform destroy・rm -rf・git reset --hard・git push --force などを禁止指定する。AIに全権限を渡さない。これが最初の一歩です。

対策② 動きの見える化(コストと操作ログ)

「今月いくら使ったか」「AIがどのコマンドを実行したか」を、週次で確認できる状態にします。

Claude Codeの管理画面を毎週金曜に1度だけ開く、これだけでも請求書ショックは防げます。チーム利用なら、1人あたりのトークン予算を設定して上限アラートを出すこと。

「気づいたら月末」を避けるのが、経営者の最低限の仕事です。

対策③ 引き返し方を用意する(バックアップと更新)

作業はこまめに「共有サーバー」と「クラウドバックアップ」の両方に保存。バックアップはAI実行環境とは別の場所に置く(同じ場所だと一緒に消える)。

また、Claude Code本体のアップデートが出たら1週間以内に適用する体制を作る。バージョン管理責任者を1名決めれば、業務フローに自然に組み込めます。

技術情報メディアInfoQの2025年11月の報告(Ox Securityの調査)では、AIが生成するコードには「過剰なコメント」「リファクタリングの回避」「過剰な実装」など10種類の悪い癖が、90%以上の高頻度で発生していることが確認されています。

速く書ける反面、あとから手直しするコストが積み重なるということ。便利さと慎重さのバランスが、これまで以上に大事になっています。

失敗事例は「脅し」ではなく、先に失敗した人たちからの「申し送り書」です。自分が同じ請求書を受け取る前に、今週できる備えから始めてみてください。

»出典:’ InfoQ「AI-Generated Code Creates New Wave of Technical Debt」2025/11

Walkersからのご案内:Claude Codeを活用した受託開発

「Claude Codeを使ってみたいが、事故が怖い」

「自社内で設計・運用まで手が回らない」

そんな経営者の方へ、WalkersはClaude Codeを前提とした受託開発サービスをご提供しています。

- 業務ツール・社内システムの受託開発(Claude Code活用で、通常の3〜5倍のスピードで仕上げます)

- 安全設計込みの実装(権限設計・バックアップ分離・コスト上限・監査ログまでセットで構築)

- 運用引き継ぎ(希望があれば、社内メンバーが安心して使い続けられるよう研修まで提供)

本記事で紹介した6つの事故は、設計段階で全て防げるものばかりです。Walkersでは、事故事例を熟知した経営コンサル・ITコンサルの知見を活かし、「速さ」と「安全」を両立した開発をワンストップで承ります。

Claude Codeの導入判断から、要件定義・開発・運用まで、まずは30分の無料相談からお気軽にご連絡ください。